ARKUSZ DANYCH

Anti-exploit for Business

Zabezpiecza wrażliwe programy przed atakami typu zero-day za pomocą innowacyjnej technologii ochrony.

Kup Teraz Skontaktuj się z dystrybutoremZaufali nam

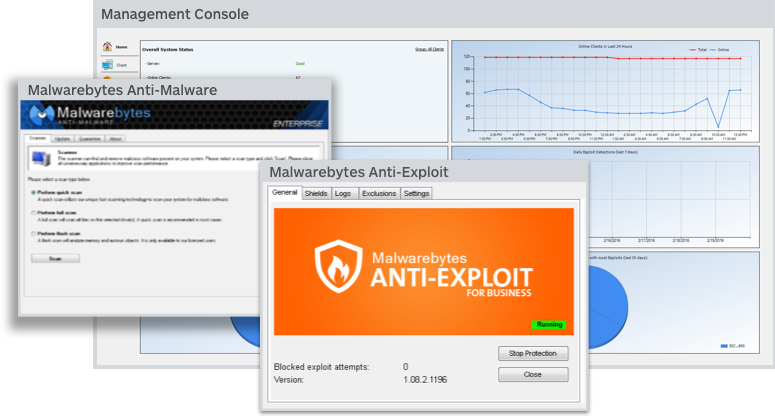

Zobacz, jak Malwarebytes Anti-Exploit for Business zapewnia ochronę na obu etapach ataku wykorzystującego luki w oprogramowaniu za pomocą wielu warstw innowacyjnej technologii.

Cztery warstwy ochrony są w stanie natychmiast blokować zagrożenia wykorzystujące luki w oprogramowaniu. Na pierwszym etapie ataku rozwiązanie Anti-Exploit zapobiega uruchomieniu kodu inicjującego. Na etapie późniejszym blokuje wywołania pamięci, ucieczki z piaskownicy oraz próby ominięcia napraw przeprowadzanych w obrębie pamięci.

Program Malwarebytes Anti-Exploit for Business nie korzysta z baz danych sygnatur, jak ma to miejsce w przypadku typowych rozwiązań chroniących punkty końcowe. Dzięki temu nie wymaga on częstych aktualizacji, a tym samym nie obciąża ruchu w obrębie sieci. Program przybiera postać "cienkiego" klienta o rozmiarze zaledwie 3 MB, co powoduje dalsze ograniczenie zużycia zasobów systemowych.

Malwarebytes Anti-Exploit for Business nie wykorzystuje cennych cykli procesora, potrzebnych do wdrażania maszyn wirtualnych. Dzięki temu idealnie sprawdza się w przypadku starszego sprzętu oraz niewspieranych systemów operacyjnych — takich jak Microsoft Windows XP — które nie otrzymują już aktualizacji zabezpieczeń.

Malwarebytes Anti-Exploit for Business korzysta z zaawansowanej technologii niewymagającej utrzymywania czarnych i białych list ani piaskownic. Dzięki takiemu rozwiązaniu zarządzanie nim wymaga znacznie mniejszej ilości zasobów informatycznych niż w przypadku tradycyjnych metod ochrony punktów końcowych. Co więcej, program wymaga jedynie znikomej (lub zerowej) ingerencji ze strony użytkownika.

Wersja

Kliknij tutaj aby zobaczyć pełną historię wersji produktów.

Dostępne języki

Angielski

Wymagania sprzętowe

Procesor: Procesor 800 MHz lub szybszy

RAM: 1024 MB (zalecane 512 MB lub więcej )

Miejsce na dysku 10 MB

Rozdzielczość ekranu: Rozdzielczość ekranu 800x600 lub większa

Obsługiwane systemy operacyjne

Windows 10® (32-, 64-bitowe)

Windows 8.1® (32-, 64-bitowe)

Windows 8® (32-, 64-bitowe)

Windows 7® (32-, 64-bitowe)

Windows Vista® (32-, 64-bitowe)

Windows XP® (32-bit, 64-bit, Service Pack 3 lub póżniejszy)

Windows Server 2008® (32-, 64-bitowe)

Windows Server 2008® R2 (32-, 64-bitowe)

Windows Small Business Server 2011

Windows Server 2012® (64-bit)

Windows Server 2012® R2 (64-bit)

Windows Server 2016 (64-bit)

Dodatkowe wymagania dla trybu zarządzanego

Windows Installer 4.0 (tylko dla Windows XP, domyślnie zawarty w innych wersjach systemu Windows)

.NET Framework 3.5 (tylko Windows XP)

.NET Framework 4.0 (Windows Vista, Windows 7, Windows 8)

Wersja

Kliknij tutaj aby zobaczyć pełną historię wersji produktów.

Dostępne języki

English

Wymagania sprzętowe

Procesor: 2 GHz (zalecany dual core 2,6 GHz)

RAM: 2 GB (zalecane 4 GB)

Miejsce na dysku 10 GB (zalecane 20 GB)

Rozdzielczość ekranu: 1024x768 lub większa

Aktywne połączenie z Internetem do rejestracji oraz uaktualniania bazy danych i produktów

Oprogramowanie

Microsoft Internet Explorer 6 lub nowszy, Firefox, Chrome lub Opera

.NET Framework 3.5

Obsługiwane systemy operacyjne

Windows Server 2016 (64-bit)

Windows Server 2012 R2 (64-bit)

Windows Server 2012 (64-bit)

Windows Small Business Server 2011

Windows Server 2008 (32/64-bit)

Windows Server 2008 R2 (32/64-bit)

Należy zwrócić uwagę, że serwery Windows, w których jest wykorzystywany proces instalowania Server Core, są specjalnie wykluczone.

Obsługiwane serwery Microsoft SQL

SQL Express 2008 (dostarczany z produktem, może ulec zmianie, maksymalny rozmiar bazy danych 10 GB)

SQL Server 2008 (dla większych instalacji)

SQL Server 2012

SQL Server 2014

SQL Server 2016

Należy zwrócić uwagę, że serwery Windows, w których jest wykorzystywany proces instalowania Server Core, są specjalnie wykluczone.

Wybierz język